CSRF攻击是什么?有哪几种类型?老男孩网络安全培训班

![]() 老男孩IT教育

老男孩IT教育

![]() 行业新闻

行业新闻

![]() 2022年5月5日 10:32

2022年5月5日 10:32

因为现代浏览器的机制原因,造成了一种Web攻击形态的存在,此攻击形式就被叫做CSRF攻击,如果你对网络安全感兴趣,想要或者已经开始学习,是一定要掌握CSRF攻击的,请看下文:

因为现代浏览器的机制原因,造成了一种Web攻击形态的存在,此攻击形式就被叫做CSRF攻击,如果你对网络安全感兴趣,想要或者已经开始学习,是一定要掌握CSRF攻击的,请看下文:

CSRF全称Cross-site request forgery,被简称为CSRF,攻击者会伪造一个请求(此请求一般是一个链接),然后欺骗目标用户进行点击,用户一旦点击此请求,整个攻击就完成了,所以CSRF攻击也被称为“one click”攻击。

大众往往将CSRF攻击称为跨站请求攻击,简单来讲,就是攻击者通过一些技术手段诱使用户访问一个自己认证过的站点并进行一些操作(如发邮件、发信息甚至财产操作(如转账、购买商品))。

总结起来就是一句话,程序人员在开发时,未对相关页面进行token和REFERER判断,造成攻击者可构造自己的URL地址欺骗目标用户进行点击。

CSRF一般分为站外和站内两种类型:

1、站外:

CSRF站外类型的漏洞本质上就是传统意义上的外部提交数据问题。通常程序员会考虑给一些留言或者评论的表单加上水印以防止SPAM问题(SPAM可以简单理解为垃圾留言、垃圾评论,或者是带有站外链接的恶意回复),但有时为了提高用户的体验性,可能没有对一些操作做任何限制,所以攻击者可以事先预测并设置请求的参数,在站外的Web页面里编写脚本伪造文件请求,或者和自动提交的表单一起使用来实现GET、POST请求,当用户在会话状态下点击链接访问站外Web页面,客户端就被强迫发起请求。

2、站内

CSRF站内类型的漏洞在一定程度上是由于程序员滥用$_REQUEST类变量造成的。在一些敏感的操作中(如修改密码、添加用户等),本来要求用户从表单提交发起POST请求传递参数给程序,但是由于使用了$_REQUEST等变量,程序除支持接收POST请求传递的参数外也支持接收GET请求传递的参数,这样就会为攻击者使用CSRF攻击创造条件。一般攻击者只要把预测的请求参数放在站内一个贴子或者留言的图片链接里,受害者浏览了这样的页面就会被强迫发起这些请求。

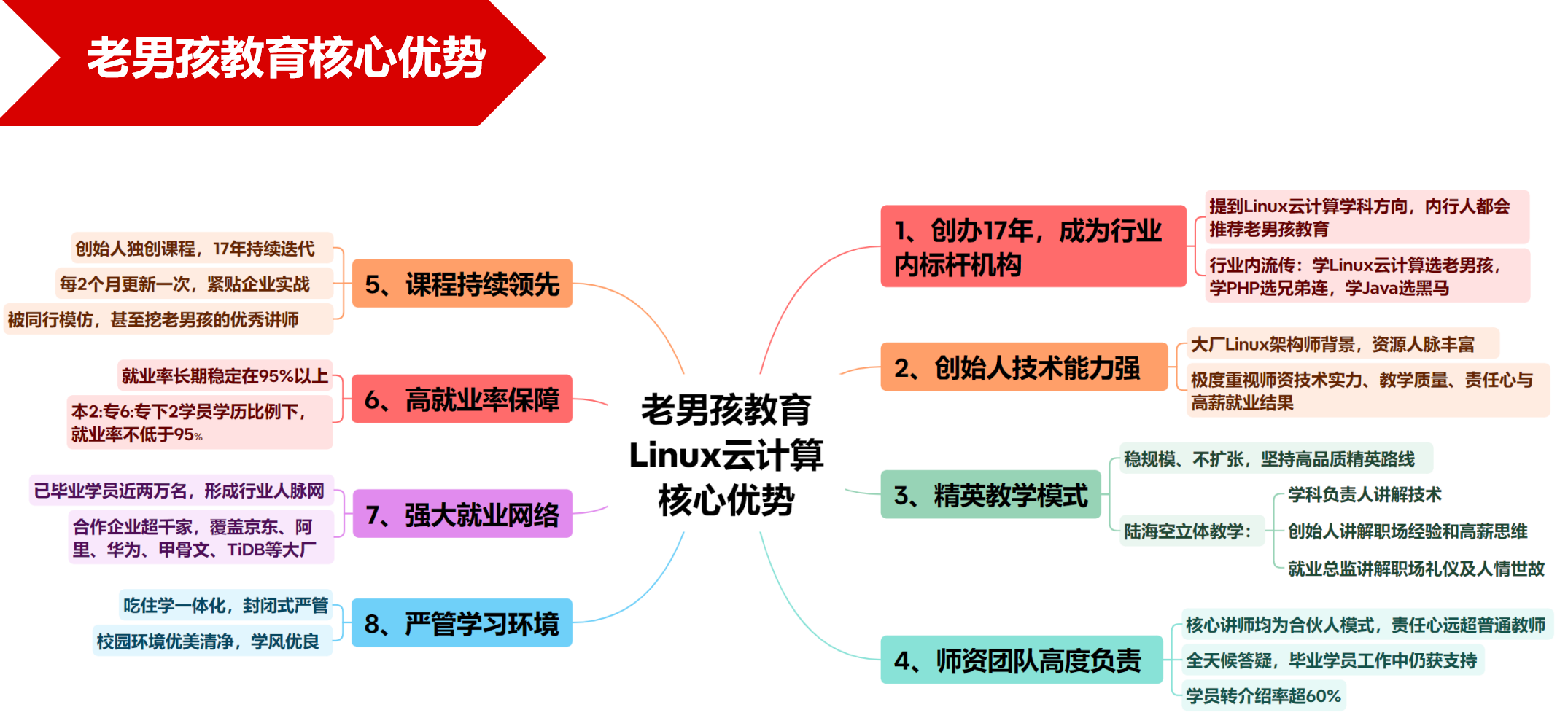

关于"CSRF攻击是什么?有哪几种类型?"的话题到这里就结束了,更多网络安全内容,推荐关注老男孩教育网络安全培训课程。老男孩网络安全培训课程由经验丰富的老师亲自授课,针对不同阶段的学员制定不同进度的课程,脱产班、周末班、网络班总有一款适合你。想学网络安全,点击链接进入网络安全自学视频开始学习吧。

推荐阅读:

老男孩教育专注IT教育10余年,只培养IT技术精英

老男孩教育专注IT教育10余年,只培养IT技术精英 全国免费咨询电话(渠道合作):400-609-2893

全国免费咨询电话(渠道合作):400-609-2893