常见的DDoS攻击方式都有哪些?老男孩网络安全培训机构

![]() 老男孩IT教育

老男孩IT教育

![]() 常见问题

常见问题

![]() 2022年3月22日 10:50

2022年3月22日 10:50

提到DDoS攻击,相信大家一定都不陌生,其主要是通过大量合法的请求占用大量网络资源,导致服务器网络瘫痪,正常用户无法访问,DDoS攻击来势迅猛,破坏性较大,往往会造成比较严重的后果,我们在预防它之前应先了解其攻击方式,请看下文:

提到DDoS攻击,相信大家一定都不陌生,其主要是通过大量合法的请求占用大量网络资源,导致服务器网络瘫痪,正常用户无法访问,DDoS攻击来势迅猛,破坏性较大,往往会造成比较严重的后果,我们在预防它之前应先了解其攻击方式,请看下文:

01 SYN Flood

攻击以多个随机的源主机地址向目的主机发送SYN包,而在收到目的主机的SYN ACK后并不回应,这样,目的主机就为这些源主机建立了大量的连接队列,而且由于没有收到ACK一直维护着这些队列,造成了资源的大量消耗,最终导致拒绝服务。

02 Smurf

该攻击向一个子网的广播地址发一个带有特定请求(如ICMP回应请求)的包,并且将源地址伪装成想要攻击的主机地址。子网上所有主机都回应广播包请求而向被攻击主机发包,使该主机受到攻击。

03 Land-based

攻击者将一个包的源地址和目的地址都设置为目标主机的地址,然后将该包通过IP欺骗的方式发送给被攻击主机,这种包可以造成被攻击主机因试图与自己建立连接而陷入死循环,从而很大程度地降低了系统性能。

04 Ping of Death

根据TCP/IP的规范,一个包的长度最大为65536字节。尽管一个包的长度不能超过65536字节,但是一个包分成的多个片段的叠加却能做到。当一个主机收到了长度大于65536字节的包时,就是受到了Ping of Death攻击,该攻击会造成主机的宕机。

05 Teardrop

IP数据包在网络传递时,数据包可以分成更小的片段。攻击者可以通过发送两段(或者更多)数据包来实现TearDrop攻击。第一个包的偏移量为0,长度为N,第二个包的偏移量小于N。为了合并这些数据段,TCP/IP堆栈会分配超乎寻常的巨大资源,从而造成系统资源的缺乏甚至机器的重新启动。

06 PingSweep

使用ICMP Echo轮询多个主机。

07 Pingflood

该攻击在短时间内向目的主机发送大量ping包,造成网络堵塞或主机资源耗尽。

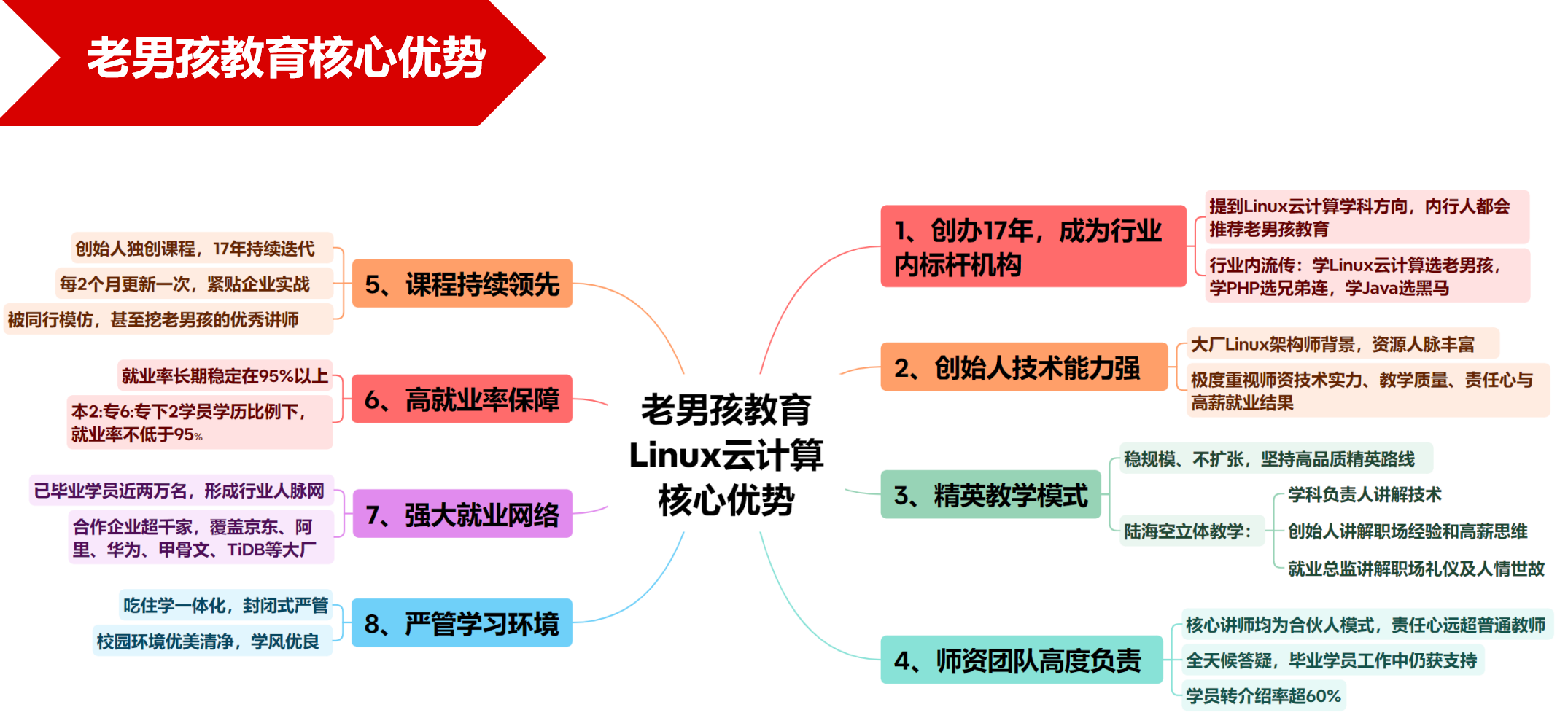

关于"常见的DDoS攻击方式都有哪些?"的话题到这里就结束了,更多网络安全学习相关事宜,推荐关注老男孩教育网络安全培训课程。我们这不仅有专业的网络安全课程体系,还有经验丰富的老师,可以针对不同基础情况的学员制定相应的学习模式,欢迎大家前来试听。

推荐阅读:

老男孩教育专注IT教育10余年,只培养IT技术精英

老男孩教育专注IT教育10余年,只培养IT技术精英 全国免费咨询电话(渠道合作):400-609-2893

全国免费咨询电话(渠道合作):400-609-2893